Votre agent IA est-il sûr ? 10 dimensions à vérifier

Vous évaluez un agent IA pour votre entreprise. Les promesses fonctionnelles sont séduisantes, les démos impressionnantes. Mais comment mesurer objectivement si cet outil est déployable en production sans compromettre la sécurité de votre système d’information ? La matrice CLAW-10, publiée par Onyx AI, propose un cadre d’évaluation standardisé en 10 dimensions. Voici comment l’utiliser pour prendre des décisions éclairées.

Pourquoi un framework d’évaluation standardisé est devenu indispensable

Les agents IA autonomes se multiplient dans les entreprises : qualification de leads, traitement de documents, interaction avec les clients. Chacun de ces agents accède à vos données, exécute des actions et interagit avec des services tiers. Pourtant, la plupart des décisions d’adoption reposent encore sur des critères purement fonctionnels.

Le problème est mesurable. Selon le rapport Onyx AI, 135 000 instances d’agents IA ont été trouvées exposées sur internet, avec des clés API en clair et des tokens d’authentification accessibles. La campagne ClawHavoc a identifié 1 184 paquets malveillants distribués via les écosystèmes de plugins d’agents IA.

Ces chiffres révèlent un manque structurel : il n’existait pas de grille d’évaluation commune pour comparer la maturité sécuritaire des agents IA. CLAW-10 comble cette lacune en proposant 10 dimensions mesurables, chacune assortie d’un seuil minimum pour un déploiement en entreprise.

Les 10 dimensions CLAW-10 et leurs seuils entreprise

La matrice couvre l’ensemble du périmètre sécuritaire d’un agent IA. Chaque dimension est notée sur 5, avec un seuil minimum que l’agent doit atteindre pour être considéré comme déployable en contexte professionnel.

| Dimension | Seuil entreprise | Ce qu’elle mesure |

|---|---|---|

| 1. Identité et authentification | 4/5 | SSO, SAML, OIDC, authentification multi-facteurs |

| 2. Autorisation et contrôle d’accès | 4.5/5 | RBAC/ABAC, granularité des permissions |

| 3. Audit et observabilité | 4.5/5 | Journalisation immutable, traçabilité des actions |

| 4. Isolation des données et résidence | 4/5 | Séparation des tenants, localisation des données |

| 5. Sandboxing d’exécution | 4.5/5 | Isolation des processus, limitation des privilèges |

| 6. Certifications de conformité | 4/5 | SOC 2, ISO 27001, certifications sectorielles |

| 7. Sécurité de la chaîne d’approvisionnement | 4/5 | Vérification des dépendances, intégrité des plugins |

| 8. Surface d’attaque réseau | 4/5 | Exposition des ports, chiffrement des communications |

| 9. Modèle de privilèges | 4/5 | Principe du moindre privilège, élévation contrôlée |

| 10. Support éditeur et SLA | 3/5 | Maintenance, temps de réponse, engagement contractuel |

Trois constats ressortent de cette grille. D’abord, les seuils les plus élevés (4.5/5) concernent l’autorisation, l’audit et le sandboxing. Ce sont les dimensions où une faille a les conséquences les plus directes : un agent qui exécute du code avec les privilèges complets de l’hôte ou qui modifie des données sans trace constitue un vecteur d’attaque majeur. Ensuite, le support éditeur est la seule dimension avec un seuil à 3/5, reconnaissant que les projets open source ont des modèles de maintenance différents. Enfin, la dimension “identité” à 4/5 exige une authentification de niveau entreprise : si votre agent IA ne prend pas en charge le SSO de votre organisation, c’est un signal d’alerte immédiat.

Guide gratuit

Le Guide du Vibe Coding pour PME

Découvrez comment les PME utilisent l'IA pour créer des outils sur mesure sans développeur.

Recevoir le guide gratuitementOpenClaw au crible : un score composite de 1.2 sur 5

L’intérêt de CLAW-10 est qu’il transforme des impressions qualitatives en mesures comparables. Appliquée à OpenClaw, l’agent IA open source le plus téléchargé de 2025-2026, la matrice révèle un écart considérable entre la popularité de l’outil et sa maturité sécuritaire.

Le score composite d’OpenClaw atteint 1.2/5, contre un minimum entreprise fixé à 4.0. Huit dimensions sur dix se situent sous le seuil critique. Parmi les écarts les plus significatifs :

-

Isolation des données : les clés API sont stockées en clair dans les fichiers de configuration. Toute personne ayant accès au système de fichiers peut les extraire. Le seuil de 4/5 exige un chiffrement au repos et une séparation stricte entre tenants.

-

Sandboxing d’exécution : OpenClaw s’exécute avec les privilèges complets de l’utilisateur hôte. Il peut lire, écrire et supprimer n’importe quel fichier accessible à cet utilisateur. Le seuil de 4.5/5 impose une isolation en conteneur avec des droits limités au strict nécessaire.

-

Sécurité de la chaîne d’approvisionnement : la campagne ClawHavoc a démontré l’ampleur du problème. Sur les milliers de paquets disponibles dans l’écosystème OpenClaw, 1 184 contenaient du code malveillant — collecte de tokens, exfiltration de données, installation de portes dérobées. Sans vérification systématique des dépendances, chaque installation de plugin est un pari.

-

Surface d’attaque réseau : 135 000 instances exposées sur internet, accessibles sans authentification. Ce chiffre illustre la conséquence directe d’une configuration par défaut qui privilégie la facilité d’installation à la sécurité.

Ce diagnostic n’est pas un rejet de l’outil. C’est une mesure objective qui permet de chiffrer l’écart entre l’état actuel et le niveau requis pour un déploiement professionnel. Si vous avez déjà déployé un agent IA sans ce type d’évaluation, notre article sur la gouvernance sécuritaire des agents IA détaille les mesures organisationnelles à mettre en place.

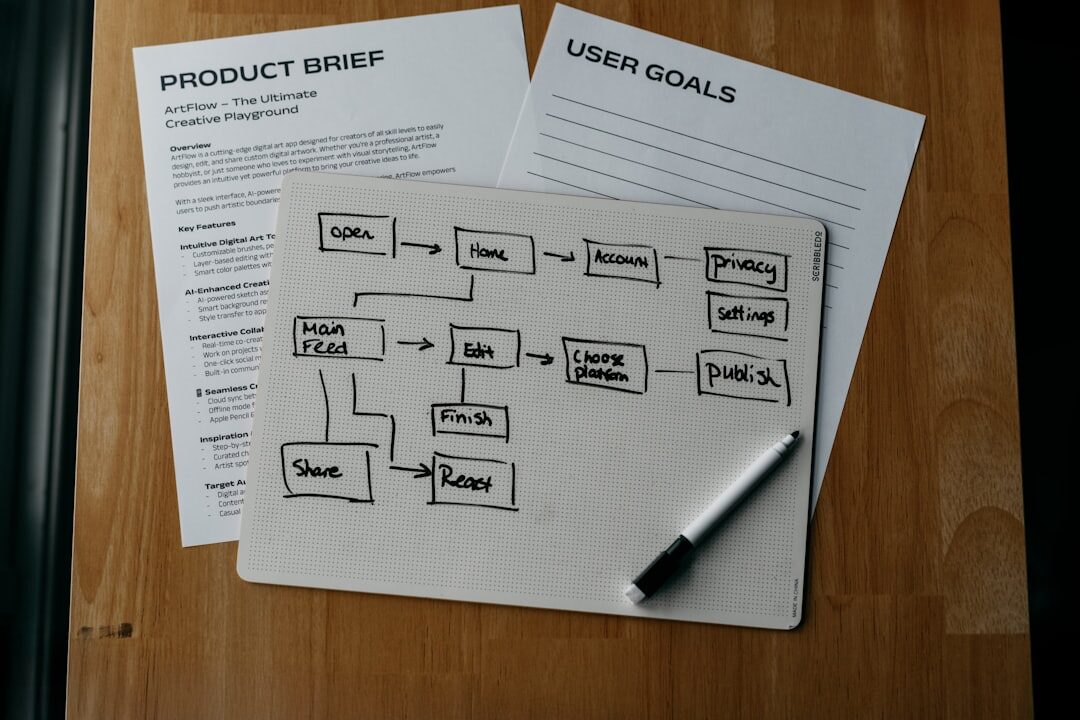

Méthodologie d’application en 4 étapes

CLAW-10 ne se limite pas à une grille de notation. Le framework propose une méthodologie structurée pour évaluer n’importe quel agent IA, qu’il soit open source ou commercial.

Étape 1 : pondérer les dimensions selon votre contexte

Toutes les dimensions n’ont pas la même importance selon votre secteur et vos obligations réglementaires. Une entreprise soumise à NIS2 ou au RGPD accordera un poids supérieur à l’audit et à l’isolation des données. Un éditeur SaaS privilégiera le sandboxing et le contrôle d’accès.

La pondération transforme la grille générique en outil de décision adapté à votre réalité. Attribuez un coefficient multiplicateur (1 à 3) à chaque dimension en fonction de votre analyse de risque interne.

Étape 2 : définir vos seuils d’acceptation

Les seuils proposés par CLAW-10 constituent un point de départ. Vous pouvez les ajuster à la hausse si votre politique de sécurité l’exige, ou les maintenir tels quels si vous souhaitez une base de comparaison standard. L’essentiel est de fixer ces seuils avant l’évaluation, pas après avoir vu les résultats.

Étape 3 : identifier les contrôles compensatoires

Lorsqu’un agent IA n’atteint pas le seuil sur une dimension, la question n’est pas nécessairement de l’écarter. Il s’agit d’identifier les mesures compensatoires que vous pouvez déployer pour combler l’écart. Par exemple, un agent sans sandboxing natif peut être isolé dans un conteneur Docker avec des capabilities restreintes. Un agent sans audit immutable peut être placé derrière un proxy qui enregistre chaque requête.

Ces contrôles compensatoires ont un coût, et c’est précisément l’objet de l’étape suivante. La même logique s’applique aux vulnérabilités des protocoles d’intégration comme MCP : chaque faille identifiée appelle une mesure de mitigation chiffrable.

Étape 4 : calculer le coût total de mise en conformité

Pour chaque écart identifié, estimez le coût du contrôle compensatoire : temps d’intégration, infrastructure supplémentaire, maintenance récurrente. Le total donne le coût réel de l’adoption de l’agent, au-delà de son prix d’achat ou de sa gratuité apparente.

Un agent open source “gratuit” qui nécessite 15 000 euros de travaux de sécurisation n’est plus gratuit. Un agent commercial à 500 euros par mois qui couvre nativement 9 dimensions sur 10 peut s’avérer plus économique. CLAW-10 permet cette comparaison sur une base factuelle.

Au-delà d’OpenClaw : évaluer n’importe quel agent IA

La matrice CLAW-10 a été conçue à partir du cas OpenClaw, mais sa valeur réside dans son applicabilité universelle. Vous pouvez l’utiliser pour évaluer Claude, GPT, Copilot, n8n, ou n’importe quel agent déployé dans votre organisation.

Voici les questions à poser pour chaque dimension lors de l’évaluation d’un agent :

- Identité : l’agent prend-il en charge votre fournisseur d’identité (Entra ID, Google Workspace, Okta) ? Le MFA est-il imposé ?

- Autorisation : pouvez-vous limiter les actions de l’agent par rôle, par équipe, par type de donnée ?

- Audit : chaque action de l’agent est-elle tracée de manière immutable ? Pouvez-vous reconstituer une séquence complète en cas d’incident ?

- Isolation : les données de votre entreprise sont-elles séparées de celles des autres clients ? Où sont-elles stockées géographiquement ?

- Sandboxing : l’agent peut-il accéder à des ressources au-delà de son périmètre défini ? Que se passe-t-il s’il est compromis ?

- Conformité : l’éditeur dispose-t-il de certifications reconnues ? Son rapport SOC 2 est-il disponible ?

- Supply chain : comment les plugins et extensions sont-ils vérifiés ? Existe-t-il un processus de revue de code ?

- Réseau : quels ports et protocoles l’agent expose-t-il ? Les communications sont-elles chiffrées de bout en bout ?

- Privilèges : l’agent fonctionne-t-il avec le minimum de droits nécessaires ? L’élévation de privilèges est-elle tracée ?

- Support : quel est le SLA en cas d’incident de sécurité ? Qui assure la maintenance des correctifs ?

Pour les agents commerciaux, la plupart de ces réponses figurent dans la documentation de sécurité de l’éditeur. Pour les agents open source, l’évaluation demande un travail d’audit technique plus approfondi. Dans les deux cas, la grille CLAW-10 fournit une structure reproductible.

Passer de l’évaluation à l’action

CLAW-10 est un outil de décision, pas un exercice théorique. Son objectif est de vous permettre de comparer des agents IA sur des critères objectifs et de chiffrer le coût réel de leur déploiement sécurisé.

Si votre entreprise utilise déjà des agents IA ou envisage d’en déployer, commencez par évaluer vos outils existants avec cette grille. Identifiez les dimensions où vos scores sont les plus bas et concentrez vos efforts sur les contrôles compensatoires les plus critiques.

Vous souhaitez un accompagnement pour auditer la sécurité de vos agents IA ? LeCollectif réalise des évaluations techniques basées sur des cadres comme CLAW-10, adaptées aux contraintes et au budget des PME. Contactez-nous pour en discuter.

Restez informé des dernières actualités gratuitement

Automatisation, IA, développement web et stratégie digitale pour PME. Un email par semaine, zéro spam.

Articles similaires

OpenClaw : quand la popularité masque les failles IA

Claude trouve 22 failles dans Firefox : l'audit IA accessible

Agent IA : 10 questions pour évaluer sa fiabilité en PME